Openwrt抓包

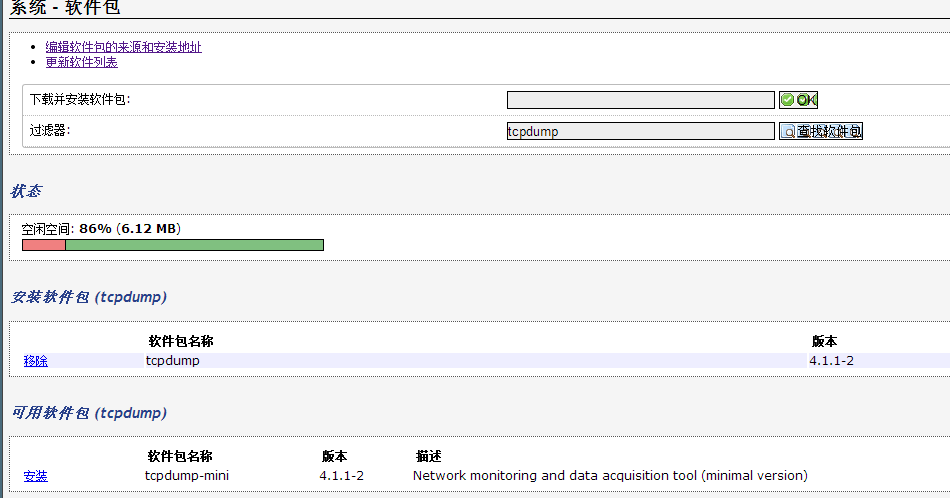

1、安装tcpdump软件包,如果空间不够,也可以安装tcpdump-mini

2、指定接口进行抓包

如抓取br-lan接口的TCP 报文

root@OpenWrt:~# tcpdump tcp -i br-lan

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on br-lan, link-type EN10MB (Ethernet), capture size 65535 bytes

23:29:33.657268 IP 192.168.1.1.ssh > 192.168.1.173.9307: Flags [P.], seq 1191613862:1191614058, ack 2110145579, win 4528, length 196

23:29:33.711543 IP 192.168.1.173.9307 > 192.168.1.1.ssh: Flags [.], ack 196, win 252, length 0

23:29:33.985843 IP 192.168.1.121.58005 > 182.176.139.149.6969: Flags [F.], seq 184208803, ack 1504753793, win 2920, length 0

23:29:34.125344 IP 192.168.1.1.ssh > 192.168.1.173.9307: Flags [P.], seq 196:472, ack 1, win 4528, length 276

23:29:34.267225 IP 192.168.1.173.9307 > 192.168.1.1.ssh: Flags [.], ack 472, win 251, length 0

命令行参数

tcpdump tcp -i br-lan -t -s 0 -c 100 src net 192.168.1.0/24 and dst port ! 22 and src net 192.168.1.0/24 -w /tmp/target.cap

1)tcp: ip icmp arp rarp 和 tcp、udp、icmp这些选项等都要放到第一个参数的位置,用来过滤数据报的类型

(2)-i br-lan : 只抓经过接口br-lan的包

(3)-t : 不显示时间戳

(4)-s 0 : 抓取数据包时默认抓取长度为68字节。加上-S 0 后可以抓到完整的数据包

(5)-c 100 : 只抓取100个数据包

(6)dst port ! 22 : 不抓取目标端口是22的数据包

(7)src net 192.168.1.0/24 : 数据包的源网络地址为192.168.1.0/24

(8)-w /tmp/target.cap : 保存成cap文件,方便用ethereal(即wireshark)分析

分析数据:

通过WINSCP/scp/samba等方式把文件取出, 用wireshark分析。

发表评论